Des milliers d’utilisateurs ont permis à un hackeur d’installer un crypto-mineur sur leur ordinateur ! Le malware a infecté plus de 100 000 postes à travers 11 pays dans le monde. Son objectif était de miner une cryptomonnaie prénommée Monero (XMR). Le plus embêtant, c’est que le scam est d’une complexité enfantine. Les experts se demandent même comment un tel scam a pu prospérer en dessous des radars pendant si longtemps.

En effet, le virus a commencé à infecter les ordinateurs à partir de 2019. Ce dernier s’est insidieusement faufilé dans les systèmes de tous ceux ayant installé un simple logiciel “Google Traduction”. Mais comme vous pouvez vous en douter, il ne s’agissait en rien de la version officielle, mais d’une version détournée pour le compte du hacker.

Comment le crypto-mineur a-t-il été découvert ?

C’est l’équipe de Check Point Research (CPR) qui aura trouvé le programme malveillant lors de leur recherche. Il s’agit d’une société Américano-israélienne qui fournit des services de cybersécurité. Le CPR est une sous branche d’une plus grosse entreprise “Check Point Softwares Technologies”. Ces derniers sont très suivis sur les réseaux sociaux avec près de 70 000 followers. Dans un tweet du 29 août 2022, ils déclarent avoir détecté le crypto-mineur malveillant associé à l’entreprise “Nitrokod”.

.@_CPResearch_ detected a #crypto miner #malware campaign, which potentially infected thousands of machines worldwide. Dubbed ‘Nitrokod,” the attack was initially found by Check Point XDR. Get the details, here: https://t.co/MeaLP3nh97 #cryptocurrecy #TechnologyNews #CyberSec pic.twitter.com/ANoeI7FZ1O

— Check Point Software (@CheckPointSW) August 29, 2022

Nitrokod et sa campagne de crypto-mining débunkée par CPR

C’est lors du mois de juillet 2022, que l’équipe de Check point Research a détecté une campagne de crypto-mining se servant de PC infectés pour faire ses opérations. D’après les informations, la campagne semble avoir été créée par une entité turc qui se sert de logiciels gratuits téléchargés pour se répandre sur les machines d’utilisateurs du monde entier.

Un listing sur des plateformes reconnues

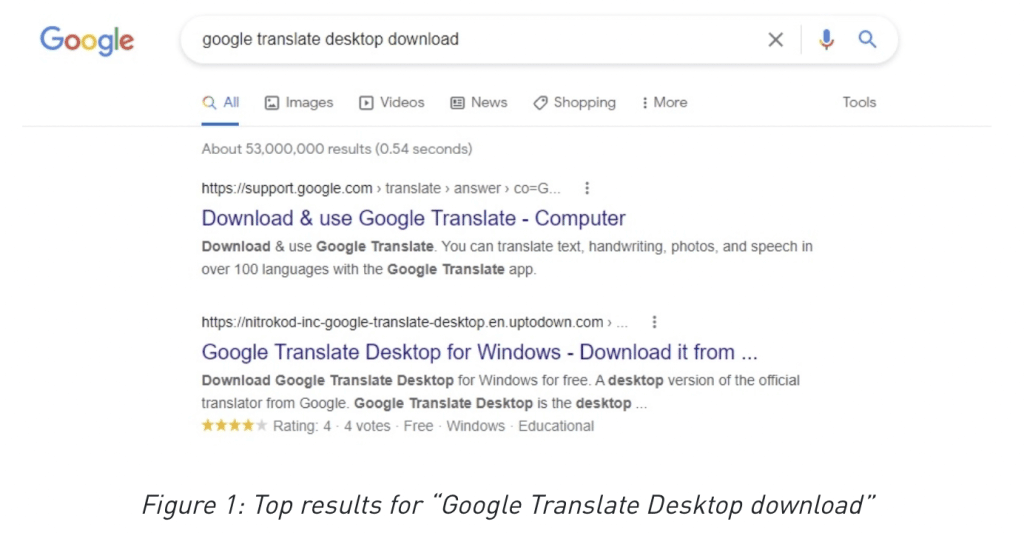

Ce qui aura fait sa force, c’est son listing sur des sites reconnus tels que Softpedia et Uptodown. Ces derniers donnaient accès au hacker à un gigantesque vivier d’utilisateurs potentiels de leur logiciel. Ainsi, le logiciel se payait le luxe d’être très bien référencé sur Google en apparaissant dans les premiers résultats de recherche. Pour couronner le tout, certains sites classifient le logiciel comme étant sûr avec un score de 100.

Pour réaliser ce tour de force, l’infection des ordinateurs ne commençait que quelques semaines après son installation. De plus, les traces d’installation d’origine étaient effacées pour brouiller les pistes. Avec cette méthode, les hackeurs ont pu esclavagiser des milliers d’ordinateurs pour leur compte personnel.

Comment les logiciels de Nitrokod peuvent passer sous les radars

Nitrokod ne propose pas seulement cette application de “Google Translate” dans son catalogue. Il s’agit en réalité d’un fournisseur de logiciels gratuits très bien connu sur le web. Ce dernier propose des solutions pour installer des musiques en MP3, un logiciel pour éteindre votre PC selon des commandes programmées, un installateur de musiques Youtube, etc.

Tous ces logiciels utilisent des pages officielles comme modèle. Ainsi, l’application “Google translate” ressemble comme deux gouttes d’eau à celui proposé par Google en personne. Il était ainsi très difficile pour les utilisateurs de se douter de quoi que ce soit grâce à une interface fluide et rassurante.

Les étapes de pré-infection expliquées vulgairement

Le processus demandant des compétences poussées en code, nous avons décidé de ne pas trop rentrer dans les détails. Si vous souhaitez en savoir plus sur le fonctionnement du logiciel malveillant, nous vous invitons à vous rendre sur la page de CPR.

Voici ce que vous devez savoir à propos de l’infection :

- L’installation : elle est très simple et s’effectue sur des sites comme Softpedia. GoogleTranslateDesktop s’installe avec un package gratuit pour construire des fichiers de téléchargement. Le fichier se télécharge en “rar” et doit être décompressé pour fonctionner.

- L’exécution : c’est ici que l’on rentre dans le vif du sujet. Le logiciel se comporte de manière normale en surface, mais commence pourtant à envoyer des informations sur la machine infectée à l’auteur.

- L’étape des 4 redémarrages : le logiciel va patiemment attendre que l’utilisateur redémarre son PC 4 fois (pour une équivalence de 5 jours) avant de commencer l’étape suivante. À chaque redémarrage, le compteur va augmenter de 1. Une fois cela fait, le logiciel passe à l’étape suivante.

- Planification des tâches : une fois que 5 jours sont passés, 4 tâches vont être créés pour s’exécuter successivement. La première tâche a pour mission de supprimer tous les fichiers du système. Les étapes antérieures sont toutes supprimées et celle-ci s’autodétruira une fois exécutée. Ainsi, les prochaines étapes d’infection seront totalement séparées de celles exécutées jusqu’à maintenant.

L’infection de l’ordinateur et le début du crypto-mining

C’est seulement 15 jours plus tard que l’ordinateur va télécharger un fichier rar crypté. Il sera décompressé le lendemain puis exécuté le jour suivant. Le logiciel va analyser les pare-feu présents et créer des règles pour les détourner et faire passer le logiciel inaperçu sur l’ordinateur.

Pour finir, le logiciel effectue les dernières analyses en repérant certains éléments comme le fait que l’ordinateur soit fixe ou portable. Il énumère tous les produits de sécurité utilisés avant de commencer l’exécution du programme. Le crypto-mineur a désormais le champ libre sur l’ordinateur et peut effectuer toutes les commandes dictées par le hackeur. C’est ainsi que le PC est zombifiée et commence à miner pour le compte de “Nitrokod”.

Soyez vigilant !

Pour conclure, toutes ces étapes sont bien pensées et permettent de passer inaperçu sur les logiciels antivirus. Cette histoire nous aura, au moins apprit, que le danger est partout et qu’il vous faudra redoubler de vigilance lors de l’installation de logiciels. Privilégiez toujours les sites officiels pour télécharger vos applications.

Si vous souhaitez miner de la cryptomonnaie de manière légale, nous vous conseillons de vous rendre sur notre page détaillée pour vous initier à cela avec Bitcoin !